发现问题

前两天,我的机器人向我发出告警,说我的某台服务器在无大流量经过的情况下,CPU长时间处于100%以上。

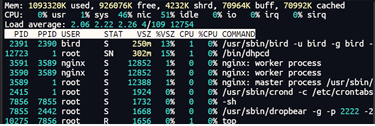

我一想,这丫的肯定不对劲,于是,我上去ps一看,

(系统:Alpine 3.23,基于open-rc的轻量Linux系统)

发现了个奇奇怪怪的小进程,12723 /bin/dhpcd。

这玩意乍一眼一看,有点像大名鼎鼎的DHCP服务(dhcpd),只不过啊,这个的名称写错了。(暗自评论:DHCP服务PC去了?不对劲!)

这台服务器本来就承担着某一地区的网络转发任务(类似软路由的功能),照理来说,有个DHCP服务来分配IP地址,应该很合理吧。但是,我的文档告诉我,这台机器并没有,也不该有DHCP服务。

那么,真相只有一个:

这个玩意,绝B是黑客扔上去的!

尝试kill掉

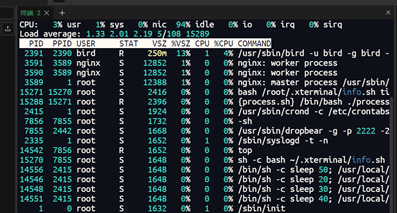

我这里尝试上九妹(kill -9 12723),一切正常,kill掉。然后再ps一下:

嗯,正常

然后,又过了十几分钟,这玩意居然死灰复燃了……

斩草不除根,春风吹又生qaq

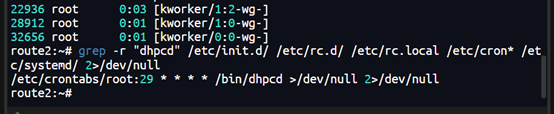

此时,应该下意识的看一下“计划任务”,额……,难怪,这玩意每小时的29分启动一下这个进程(且不留下任何日志),多么阴险

检查开机自启动,因为这是Alpine 系统,所以需要查找的东西实际很少

- open-rc服务目录: ls /etc/init.d/

- rc.d/rc.local:cat /etc/rc* (简单粗暴)

- 用户自启动: grep -i "start|exec|nohup" ~/.bashrc ~/.profile

- 又一个用户自启动:ls ~/.config/autostart/

- MOTD:cat /etc/motd (往这里写自启动脚本的事我干过,用于保持权限嘛)

如果你是Ubuntu等使用systemctl来管理服务的系统,你还需要认真检查systemctl自启动保持项:systemctl list-unit-files --type=service --state=enabled

一顿检查之后,发现未见开机自启项,呵呵,这帮黑客段位不高啊~~

处置

处置第一步,还是得动九妹: kill -9 {pid for dhpcd}

kill前记得将/bin/dhpcd下载到本机一份,避免某些玩意在被九妹杀了之后,再借着最后一口气给你玩个自我毁尸灭迹(这是我写木马的作风)

kill好之后,迅速将它的计划任务(/etc/crontabs/root中相关字段)删除。

由于没有开机自启和复杂的服务保持程序(也就是给日本鬼子指路的间谍),所以本次查杀完毕

木马分析

我将dhpcd上传至微步在线情报社区,稍作等待后,发现这个程序实质上是披着dhcp假皮的门罗币挖矿脚本

这木马咋上来的呢???

我第一时间怀疑是通过ssh爆破上来的,而事实上也是。

在台服务器我使用dropbrar做SSH服务(而不是默认的openssh),在安全配置上配置的很令人堪忧。

这是我机器上的dropbrar的启动命令:/usr/sbin/dropbear -g -p 2222

很显然哈,dropbrar只禁止了非root用户的密码登录,而root用户的密码登录,dropbrar却仍能受理。

而好死不死,这台服务器是个弱密码……,结果也很容易想到了,被爆破了呗……

(其实这台服务器是个家里云,但是它居然有公网IP地址,且不止一个……)

而处理的方式也很简单……,/usr/sbin/dropbear -g -p *

后面再接个特征不太明显的端口呗~

反思

这次服务器被黑事件,主要还是配置不当,不过好的是,并没有造成任何严重后果()

Comments | NOTHING